ГОСТ Р ИСО/МЭК 15408-2-2002

Группа П85

ГОСУДАРСТВЕННЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

ИНФОРМАЦИОННАЯ ТЕХНОЛОГИЯ

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

КРИТЕРИИ ОЦЕНКИ БЕЗОПАСНОСТИ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ

Часть 2

Функциональные требования безопасности

Information technology. Security techniques.

Evaluation criteria for IT security. Part 2. Security functional requirements

ОКС 35.040

ОКСТУ 4002

Дата введения 2004-01-01

Предисловие

1 РАЗРАБОТАН Центром безопасности информации, 4 ЦНИИ Министерства обороны РФ, Центром "Атомзащитаинформ", ЦНИИАТОМИНФОРМ, ВНИИстандарт при участии экспертов Международной рабочей группы по Общим критериям.

ВНЕСЕН Гостехкомиссией России, Техническими комитетами по стандартизации ТК 362Р "Защита информации" и ТК 22 "Информационные технологии"

2 ПРИНЯТ И ВВЕДЕН В ДЕЙСТВИЕ Постановлением Госстандарта России от 4 апреля 2002 г. N 133-ст

3 Настоящий стандарт содержит полный аутентичный текст международного стандарта ИСО/МЭК 15408-2-99 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные требования безопасности"

4 ВВЕДЕН ВПЕРВЫЕ

Введение

Введение

Проблема обеспечения безопасности информационных технологий занимает все более значительное место в реализации компьютерных систем и сетей по мере того, как возрастает их роль в информатизации общества. Обеспечение безопасности информационных технологий (ИТ) представляет собой комплексную проблему, которая решается в направлениях совершенствования правового регулирования применения ИТ, совершенствования методов и средств их разработки, развития системы сертификации, обеспечения соответствующих организационно-технических условий эксплуатации. Ключевым аспектом решения проблемы безопасности ИТ является выработка системы требований, критериев и показателей для оценки уровня безопасности ИТ.

ГОСТ Р ИСО/МЭК 15408 содержит общие критерии оценки безопасности информационных технологий.

ГОСТ Р ИСО/МЭК 15408-1 устанавливает общий подход к формированию требований к оценке безопасности (функциональные и доверия), основные конструкции (профиль защиты, задание по безопасности) представления требований безопасности в интересах потребителей, разработчиков и оценщиков продуктов и систем ИТ. Требования безопасности объекта оценки (ОО) по методологии Общих критериев определяются исходя из целей безопасности, которые, в свою очередь, основываются на анализе назначения ОО и условий среды его использования (угроз, предположений, политики безопасности).

ГОСТ Р ИСО/МЭК 15408-2 содержит универсальный систематизированный каталог функциональных требований безопасности и предусматривает возможность их детализации и расширения по определенным правилам.

ГОСТ Р ИСО/МЭК 15408-3 включает в себя систематизированный каталог требований доверия, определяющих меры, которые должны быть приняты на всех этапах жизненного цикла продукта или системы ИТ для обеспечения уверенности в том, что они удовлетворяют предъявленным к ним функциональным требованиям. Здесь же содержатся оценочные уровни доверия, определяющие шкалу требований, которые позволяют с возрастающей степенью полноты и строгости оценить проектную, тестовую и эксплуатационную документацию, правильность реализации функций безопасности ОО, уязвимости продукта или системы ИТ, стойкость механизмов защиты и сделать заключение об уровне доверия к безопасности объекта оценки.

1 Область применения

Настоящий стандарт распространяется на функциональные компоненты безопасности, являющиеся основой для функциональных требований безопасности информационных технологий (ИТ) объекта оценки (ОО), излагаемых в профиле защиты (ПЗ) или в задании по безопасности (ЗБ). Требования описывают желательный безопасный режим функционирования ОО и предназначены для достижения целей безопасности, установленных в ПЗ или ЗБ. Требования описывают также свойства безопасности, которые пользователи могут обнаружить при непосредственном взаимодействии с ОО (т.е. при входе и выходе) или при реакции ОО на запросы.

Функциональные компоненты безопасности выражают требования безопасности, направленные на противостояние угрозам в предлагаемой среде эксплуатации ОО и/или охватывающие любую идентифицированную политику безопасности организации и предположения.

Настоящий стандарт предназначен для потребителей, разработчиков, а также оценщиков безопасных систем и продуктов ИТ. Дополнительная информация о потенциальных пользователях ГОСТ Р ИСО/МЭК 15408, а также о применении критериев указанными группами пользователей представлена в разделе 3 ГОСТ Р ИСО/МЭК 15408-1. Эти группы могут использовать настоящий стандарт следующим образом.

Потребители - при выборе компонентов для выражения функциональных требований, позволяющих удовлетворить цели безопасности, выраженные в ПЗ или ЗБ. Более подробная информация о взаимосвязях требований безопасности и целей безопасности приведена в подразделе 4.3 ГОСТ Р ИСО/МЭК 15408-1.

Разработчики, несущие ответственность за выполнение существующих или предполагаемых требований безопасности потребителя при разработке ОО, - для реализации стандартизованного метода понимания этих требований, используя содержание настоящего стандарта как основу для дальнейшего определения функций и механизмов безопасности ОО, которые соответствовали бы этим требованиям.

Оценщики - применяя функциональные требования, определенные в настоящем стандарте, при верификации того, что функциональные требования ОО, выраженные в ПЗ или ЗБ, удовлетворяют целям безопасности ИТ, а также для учета зависимостей этих требований и показа удовлетворения этих зависимостей. Кроме того, оценщикам следует использовать настоящий стандарт при определении того, удовлетворяет ли данный ОО предъявленным требованиям.

1.1 Расширение и сопровождение функциональных требований

ГОСТ Р ИСО/МЭК 15408 и соответствующие функциональные требования безопасности, описанные ниже, не предназначены для окончательного решения всех задач безопасности ИТ. Скорее, настоящий стандарт предлагает совокупность хорошо продуманных функциональных требований безопасности, которые могут применяться при создании доверенных продуктов или систем ИТ, отвечающих потребностям рынка. Эти функциональные требования безопасности представляют современный уровень спецификации требований и оценки.

В настоящий стандарт не предполагалось включать все возможные функциональные требования безопасности, а только те из них, которые на дату издания стандарта были известны и одобрены его разработчиками.

Так как знания и потребности пользователей могут изменяться, функциональные требования настоящего стандарта нуждаются в дальнейшем сопровождении. Предполагается, что некоторые разработчики ПЗ/ЗБ могут иметь потребности в безопасности, не охваченные в настоящее время компонентами функциональных требований настоящего стандарта. В этом случае разработчик ПЗ/ЗБ может предпочесть использование нестандартных функциональных требований (так называемую "расширяемость"), как объяснено в приложениях Б и В ГОСТ Р ИСО/МЭК 15408-1.

1.2 Структура

Раздел 1 содержит введение.

Раздел 2 представляет каталог функциональных компонентов.

В разделах 3-13 приведено описание функциональных классов.

Приложение А содержит дополнительную информацию, представляющую интерес для потенциальных пользователей функциональных компонентов, включая полную таблицу перекрестных ссылок зависимостей функциональных компонентов.

Приложения Б-П представляют замечания по применению функциональных классов. В них сосредоточены материалы информационной поддержки для пользователей настоящего стандарта, которые помогут им применять только допустимые операции и выбирать необходимую информацию для аудита и документирования.

ГОСТ Р ИСО/МЭК 15408-1 содержит следующую информацию, необходимую разработчикам ПЗ или ЗБ:

- термины, используемые в стандарте, определены в разделе 2 ГОСТ Р ИСО/МЭК 15408-1;

- структура ПЗ приведена в приложении Б к ГОСТ Р ИСО/МЭК 15408-1;

- структура ЗБ приведена в приложении В к ГОСТ Р ИСО/МЭК 15408-1.

1.3 Парадигма функциональных требований

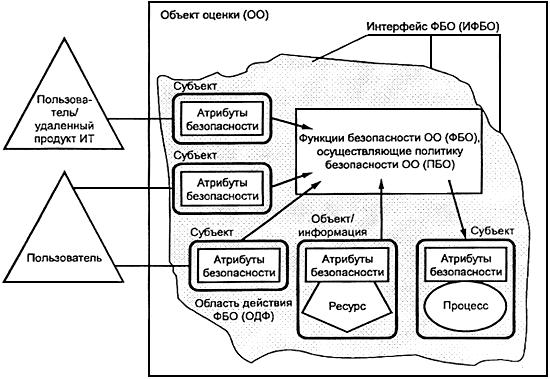

На рисунках 1.1 и 1.2 показаны некоторые ключевые понятия парадигмы. Описаны и другие, не показанные на рисунках, ключевые понятия. Рассматриваемые ключевые понятия выделены полужирным курсивом. Определения терминов, приведенные в словаре в разделе 2 ГОСТ Р ИСО/МЭК 15408-1, в этом подразделе не изменяются и не переопределяются.

Рисунок 1.1 - Ключевые понятия функциональных требований безопасности (единый ОО)

Рисунок 1.1 - Ключевые понятия функциональных требований безопасности (единый ОО)

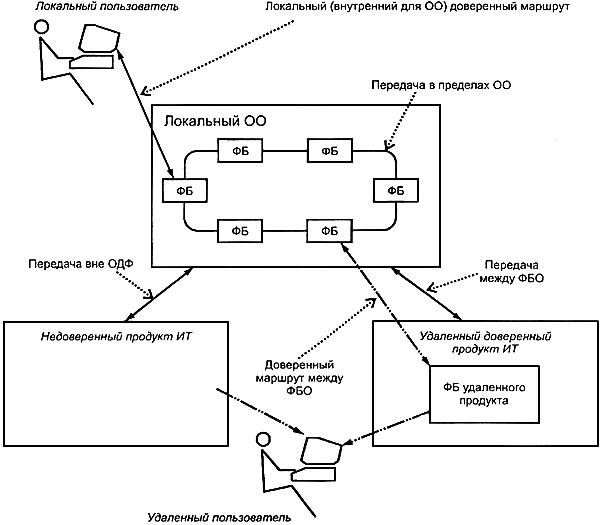

Рисунок 1.2 - Функции безопасности в распределенном ОО

Рисунок 1.2 - Функции безопасности в распределенном ОО

Настоящий стандарт содержит каталог функциональных требований безопасности, которые могут быть предъявлены к объекту оценки (ОО). ОО - это продукт или система ИТ (вместе с руководством администратора и пользователя), содержащие ресурсы типа электронных носителей данных (таких, как диски), периферийных устройств (таких, как принтеры) и вычислительных возможностей (таких, как процессорное время), которые могут использоваться для обработки и хранения информации и являются предметом оценки.

Оценка, прежде всего, подтверждает, что в отношении ресурсов ОО осуществляется определенная политика безопасности ОО (ПБО). ПБО определяет правила, по которым ОО управляет доступом к своим ресурсам и, таким образом, ко всей информации и сервисам, контролируемым ОО.

ПБО, в свою очередь, состоит из различных политик функций безопасности (ПФБ). Каждая ПФБ имеет свою область действия, определяющую субъекты, объекты и операции, на которые распространяется ПФБ. ПФБ реализуется функцией безопасности (ФБ), чьи механизмы осуществляют политику и предоставляют необходимые возможности.

Совокупность всех функций безопасности ОО, которые направлены на осуществление ПБО, определяется как функции безопасности объекта оценки (ФБО). ФБО объединяют функциональные возможности всех аппаратных, программных и программно-аппаратных средств ОО, на которые как непосредственно, так и косвенно возложено обеспечение безопасности.

Монитор обращений - это концепция абстрактной машины, которая осуществляет политику управления доступом ОО. Механизм проверки правомочности обращений - реализация концепции монитора обращений, обладающая следующими свойствами: защищенностью от проникновения; постоянной готовностью; простотой, достаточной для проведения исчерпывающего анализа и тестирования. ФБО могут состоять из механизма проверки правомочности обращений и/или других функций безопасности, необходимых для эксплуатации ОО.

ОО может быть единым продуктом, включающим аппаратные, программно-аппаратные и программные средства.

В ином случае ОО может быть распределенным, состоящим из нескольких разделенных частей. Каждая часть ОО обеспечивает выполнение конкретного сервиса для ОО и взаимодействует с другими частями ОО через внутренний канал связи. Этот канал может быть всего лишь шиной процессора, а может являться внутренней сетью для ОО.

Если ОО состоит из нескольких частей, то каждая часть может иметь собственное подмножество ФБО, которое обменивается данными ФБО и пользователей через внутренние каналы связи с другими подмножествами ФБО. Это взаимодействие называется внутренней передачей ОО. В этом случае части ФБО формируют объединенные ФБО, которые осуществляют ПБО для этого ОО.

Интерфейсы ОО могут быть локализованы в конкретном ОО или же могут допускать взаимодействие с другими продуктами ИТ по внешним каналам связи. Внешние взаимодействия с другими продуктами ИТ могут принимать две формы:

а) Политика безопасности "удаленного доверенного продукта ИТ" и ПБО рассматриваемого ОО скоординированы и оценены в административном порядке. Обмен информацией в этом случае назван передачей между ФБО, поскольку он осуществляется между ФБО различных доверенных продуктов.

б) Удаленный продукт ИТ, обозначенный на рисунке 1.2 как "недоверенный продукт ИТ", не был оценен, поэтому его политика безопасности неизвестна. Обмен информацией в этом случае назван передачей за пределы области действия ФБО, так как этот удаленный продукт ИТ не имеет ФБО (или характеристики его политики безопасности неизвестны).

Совокупность взаимодействий, которые могут происходить с ОО или в пределах ОО и подчинены правилам ПБО, относится к области действия функций безопасности (ОДФ). ОДФ включает в себя определенную совокупность взаимодействий между субъектами, объектами и операциями в пределах ОО, но не предполагает охвата всех ресурсов ОО.

Совокупность интерфейсов как интерактивных (человеко-машинный интерфейс), так и программных (интерфейс программных приложений), через которые могут быть получены доступ к ресурсам при посредничестве ФБО или информация от ФБО, называется интерфейсом ФБО (ИФБО). ИФБО определяет границы возможностей функций ОО, которые предоставлены для осуществления ПБО.

Пользователи не включаются в состав ОО; поэтому они находятся вне ОДФ. Однако пользователи взаимодействуют с ОО через ИФБО при запросе услуг, которые будут выполняться ОО. Существует два типа пользователей, учитываемых в функциональных требованиях безопасности настоящего стандарта: человек-пользователь и внешний объект ИТ. Для человека-пользователя различают локального человека-пользователя, взаимодействующего непосредственно с ОО через устройства ОО (такие, как рабочие станции), и удаленного человека-пользователя, взаимодействующего с ОО через другой продукт ИТ.

Период взаимодействия между пользователем и ФБО называется сеансом пользователя. Открытие сеансов пользователей может контролироваться на основе ряда условий, таких как аутентификация пользователя, время суток, метод доступа к ОО, число параллельных сеансов, разрешенных пользователю, и т.д.

В настоящем стандарте используется термин уполномоченный для обозначения пользователя, который обладает правами и/или привилегиями, необходимыми для выполнения операций. Поэтому термин уполномоченный пользователь указывает, что пользователю разрешается выполнять данную операцию в соответствии с ПБО.

Для выражения требований разделения административных обязанностей соответствующие функциональные компоненты безопасности (из семейства FMT_SMR), приведенные в настоящем стандарте, явно устанавливают обязательность административных ролей. Роль - это заранее определенная совокупность правил, устанавливающих допустимые взаимодействия между пользователем и ОО. ОО может поддерживать определение произвольного числа ролей. Например, роли, связанные с операциями безопасности ОО, могут включать в себя роли "Администратор аудита" и "Администратор учета пользователей".

ОО содержит ресурсы, которые могут использоваться для обработки и хранения информации. Основной целью ФБО является полное и правильное осуществление ПБО для ресурсов и информации, которыми управляет ОО.

Ресурсы ОО могут иметь различную структуру и использоваться различными способами. Тем не менее в настоящем стандарте проводится специальное разграничение, позволяющее специфицировать желательные свойства безопасности. Все сущности, которые могут быть созданы на основе ресурсов, характеризуются одним из двух способов. Сущности могут быть активными, т.е. являться причиной действий, которые происходят в пределах ОО, и инициировать операции, выполняемые с информацией. Напротив, сущности могут быть пассивными, т.е. являться источником или местом хранения информации.

Активные сущности названы субъектами. В пределах ОО могут существовать несколько типов субъектов:

в) действующие от имени уполномоченного пользователя и подчиненные всем правилам ПБО (например, процессы UNIX);

г) действующие как особый функциональный процесс, который может, в свою очередь, действовать от имени многих пользователей (например, функции, которые характерны для архитектуры клиент/сервер);

д) действующие как часть собственно ОО (например, доверенные процессы).

В настоящем стандарте рассматривается осуществление ПБО для субъектов всех типов, перечисленных выше.

Пассивные сущности (т.е. хранилища информации) названы объектами в функциональных требованиях безопасности настоящего стандарта. Объекты являются предметом операций, которые могут выполняться субъектами. В случае, когда субъект (активная сущность) сам является предметом операции (например, при установлении связи между процессами), над субъектом могут производиться действия, как над объектом.

Объекты могут содержать информацию. Это понятие требуется, чтобы специфицировать политику управления информационными потоками в соответствии с классом FDP.

Пользователи, субъекты, информация и объекты обладают определенными атрибутами, которые содержат информацию, позволяющую ОО функционировать правильно. Некоторые атрибуты, такие как имена файлов, могут предназначаться только для информирования, в то время как другие, например различные параметры управления доступом, - исключительно для осуществления ПБО. Эти последние обобщенно названы "атрибутами безопасности". В дальнейшем слово "атрибут" используется в настоящем стандарте как сокращение для словосочетания "атрибут безопасности", если иное не оговорено. Вместе с тем, независимо от предназначения информации атрибута, могут потребоваться средства управления этим атрибутом в соответствии с ПБО.

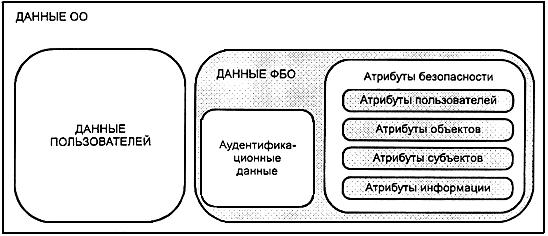

В ОО содержатся данные пользователей и данные ФБО. На рисунке 1.3 показана их взаимосвязь. Данные пользователей - это информация, содержащаяся в ресурсах ОО, которая может применяться пользователями в соответствии с ПБО и не предназначена специально для ФБО. Например, содержание сообщения электронной почты является данными пользователя. Данные ФБО - это информация, используемая ФБО при осуществлении ПБО. Допустимо воздействие пользователей на данные ФБО, если это предусмотрено ПБО. Примерами данных ФБО являются атрибуты безопасности, аутентификационные данные, списки управления доступом.

Рисунок 1.3 - Связь между данными пользователей и данными ФБО

Рисунок 1.3 - Связь между данными пользователей и данными ФБО

Выделяются ПФБ, которые применяются при защите данных, такие как ПФБ управления доступом и ПФБ управления информационными потоками. Действия механизмов, реализующих ПФБ управления доступом, основаны на атрибутах субъектов, объектов и операций в пределах области действия. Эти атрибуты используются в совокупности правил, управляющих операциями, которые субъектам разрешено выполнять на объектах.

Функционирование механизмов, реализующих ПФБ управления информационными потоками, основано на атрибутах субъектов и информации в пределах области действия и совокупности правил, по которым выполняются операции субъектов над информацией. Атрибуты информации, которые могут быть ассоциированы с атрибутами места хранения (или не ассоциированы с ними, например в случае многоуровневой базы данных), остаются с информацией при ее перемещении.

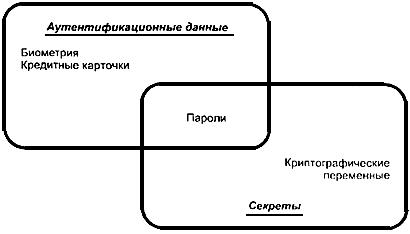

Два специфических типа данных ФБО, рассматриваемых в настоящем стандарте, могут, хотя и необязательно, совпадать. Это аутентификационные данные и секреты.

Аутентификационные данные используются, чтобы верифицировать заявленный идентификатор пользователя, обращающегося к ОО за услугами. Самая распространенная форма аутентификационных данных - пароль, который необходимо хранить в секрете, чтобы механизм безопасности был эффективен. Однако в секрете необходимо хранить не все формы аутентификационных данных. Биометрические опознавательные устройства (такие, как считыватели отпечатка пальца или сканеры сетчатки глаза) основываются не на предположении, что аутентификационные данные хранятся в секрете, а на том, что эти данные являются неотъемлемым свойством пользователя, которое невозможно подделать.

Термин "секрет", используемый в функциональных требованиях настоящего стандарта по отношению к аутентификационным данным, применим и к данным других типов, которые необходимо хранить в тайне при осуществлении определенной ПФБ. Например, стойкость механизма доверенного канала, в котором применена криптография для сохранения конфиденциальности передаваемой через канал информации, зависит от надежности способа сохранения в секрете криптографических ключей от несанкционированного раскрытия.

Следовательно, некоторые, но не все аутентификационные данные необходимо хранить в секрете, и некоторые, но не все секреты используют как аутентификационные данные. Рисунок 1.4 показывает эту взаимосвязь секретов и аутентификационных данных. На этом рисунке указаны типы данных, которые часто относят к аутентификационным данным и секретам.

Рисунок 1.4 - Связь между понятиями "аутентификационные данные" и "секреты"

Рисунок 1.4 - Связь между понятиями "аутентификационные данные" и "секреты"

2 Функциональные компоненты безопасности

2.1 Краткий обзор

Этот раздел определяет содержание и форму представления функциональных требований настоящего стандарта и представляет руководство по организации требований для новых компонентов, включаемых в ЗБ. Функциональные требования объединены в классы, семейства и компоненты.

2.1.1 Структура класса

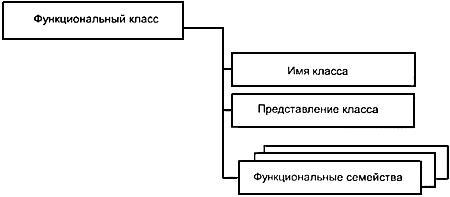

Структура функционального класса приведена на рисунке 2.1. Каждый функциональный класс содержит имя класса, представление класса и одно или несколько функциональных семейств.

Рисунок 2.1 - Структура функционального класса

Рисунок 2.1 - Структура функционального класса

2.1.1.1 Имя класса

Имя класса содержит информацию, необходимую для идентификации функционального класса и отнесения его к определенной категории. Каждый функциональный класс имеет уникальное имя. Информация о категории предоставлена кратким именем, состоящим из трех букв латинского алфавита. Краткое имя класса используют при задании кратких имен семейства этого класса.

2.1.1.2 Представление класса

Представление класса обобщает участие семейства класса в достижении целей безопасности. Определение функциональных классов не отражает никакую формальную таксономию в спецификации требований.

Представление класса содержит рисунок, показывающий все семейства этого класса и иерархию компонентов в каждом семействе, как указано в 2.2.

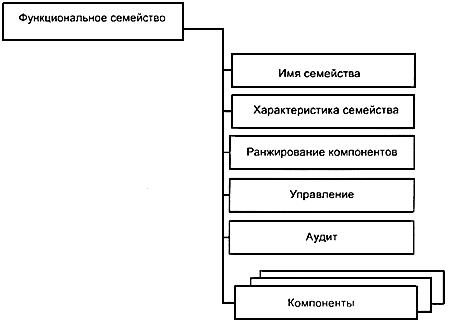

2.1.2 Структура семейства

Структура функционального семейства приведена на рисунке 2.2.

Рисунок 2.2 - Структура функционального семейства

Рисунок 2.2 - Структура функционального семейства

2.1.2.1 Имя семейства

Имя семейства содержит описательную информацию, необходимую, чтобы идентифицировать и категорировать функциональное семейство. Каждое функциональное семейство имеет уникальное имя. Информация о категории состоит из краткого имени, включающего в себя семь символов. Первые три символа идентичны краткому имени класса, далее следуют символ подчеркивания и краткое имя семейства в виде XXX_YYY. Уникальная краткая форма имени семейства предоставляет основное имя ссылки для компонентов.

2.1.2.2 Характеристика семейства

Характеристика семейства - это описание функционального семейства, в котором излагаются его цели безопасности и общее описание функциональных требований. Более детально они описаны ниже:

а) цели безопасности семейства характеризуют задачу безопасности, которая может быть решена с помощью компонентов этого семейства;

б) описание функциональных требований обобщает все требования, которые включены в компонент(ты). Описание ориентировано на разработчиков ПЗ, ЗБ и функциональных пакетов, которые хотели бы определить, соответствует ли семейство их конкретным требованиям.

2.1.2.3 Ранжирование компонентов

Функциональные семейства содержат один или несколько компонентов, каждый из которых может быть выбран для включения в ПЗ, ЗБ и функциональные пакеты. Цель ранжирования компонентов - предоставить пользователям информацию для выбора подходящего функционального компонента, если семейство идентифицировано пользователем как необходимая или полезная часть требований безопасности.

Далее перечисляются имеющиеся компоненты и приводится их логическое обоснование. Детализация компонентов производится в описании каждого компонента.

Связи между компонентами в пределах функционального семейства могут быть иерархическими и неиерархическими. Компонент иерархичен (т.е. расположен выше по иерархии) по отношению к другому компоненту, если предлагает большую безопасность.

Описания семейств содержат графическое представление иерархии компонентов, рассмотренное в 2.2.

2.1.2.4 Управление

Требования управления содержат информацию для разработчиков ПЗ/ЗБ, учитываемую при определении действий по управлению для данного компонента. Требования управления детализированы в компонентах класса "Управление безопасностью" (FMT).

Разработчик ПЗ/ЗБ может выбрать какие-либо из имеющихся требований управления или включить новые, не указанные в настоящем стандарте. В последнем случае следует представить необходимую информацию.

2.1.2.5 Аудит

Требования аудита содержат события, потенциально подвергаемые аудиту, для их отбора разработчиками ПЗ/ЗБ при условии включения в ПЗ/ЗБ требований из класса FAU "Аудит безопасности". Эти требования включают в себя события, относящиеся к безопасности, применительно к различным уровням детализации, поддерживаемым компонентами семейства FAU_GEN "Генерация данных аудита безопасности". Например, запись аудита какого-либо механизма безопасности может включать в себя на разных уровнях детализации действия, которые раскрываются в следующих терминах.

Минимальный - успешное использование механизма безопасности.

Базовый - любое использование механизма безопасности, а также информация о текущих значениях атрибутов безопасности.

Детализированный - любые изменения конфигурации механизма безопасности, включая параметры конфигурации до и после изменения.

Следует учесть, что категорирование событий, потенциально подвергаемых аудиту, всегда иерархично. Например, если выбрана базовая генерация данных аудита, то все события, идентифицированные как потенциально подвергаемые аудиту и поэтому входящие как в минимальную, так и в базовую запись, следует включить в ПЗ/ЗБ с помощью соответствующей операции назначения, за исключением случая, когда событие более высокого уровня имеет более высокий уровень детализации, чем событие более низкого уровня, и может просто заменить его. Когда желательна детализированная генерация данных аудита, все идентифицированные события, потенциально подвергаемые аудиту (для минимального, базового и детализированного уровней), следует включить в ПЗ/ЗБ.

Правила управления аудитом более подробно объяснены в классе FAU.

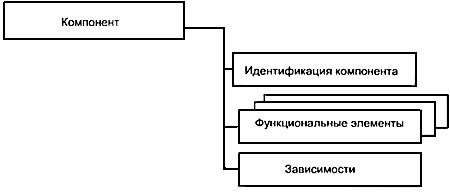

2.1.3 Структура компонента

Структура функционального компонента показана на рисунке 2.3.

Рисунок 2.3 - Структура функционального компонента

Рисунок 2.3 - Структура функционального компонента

2.1.3.1 Идентификация компонента

Идентификация компонента включает в себя описательную информацию, необходимую для идентификации, категорирования, записи и реализации перекрестных ссылок компонента. Для каждого функционального компонента представляется следующее:

- уникальное имя, отражающее предназначение компонента;

- краткое имя, применяемое как основное имя ссылки для категорирования, записи и реализации перекрестных ссылок компонента и уникально отражающее класс и семейство, которым компонент принадлежит, а также номер компонента в семействе;

- список иерархических связей, содержащий имена других компонентов, для которых этот компонент иерархичен и вместо которых может использоваться при удовлетворении зависимостей от перечисленных компонентов.

2.1.3.2 Функциональные элементы

Каждый компонент включает в себя набор элементов. Каждый элемент определяется отдельно и является самодостаточным.

Функциональный элемент - это функциональное требование безопасности, дальнейшее разделение которого не меняет значимо результат оценки. Является наименьшим функциональным требованием безопасности, идентифицируемым и признаваемым в ГОСТ Р ИСО/МЭК 15408.

При формировании ПЗ, ЗБ и/или пакетов не разрешается выбирать только часть элементов компонента. Для включения в ПЗ, ЗБ или пакет необходимо выбирать всю совокупность элементов компонента.

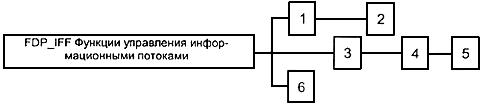

Вводится уникальная краткая форма имени функционального элемента. Например, имя FDP_IFF.4.2 читается следующим образом: F - функциональное требование, DP - класс "Защита данных пользователя", _IFF - семейство "Функции управления информационными потоками", .4 - четвертый компонент "Частичное устранение неразрешенных информационных потоков", .2 - второй элемент компонента.

2.1.3.3 Зависимости

Зависимости среди функциональных компонентов возникают, когда компонент не самодостаточен и нуждается либо в функциональных возможностях другого компонента, либо во взаимодействии с ним для поддержки собственного выполнения.

Каждый функциональный компонент содержит полный список зависимостей от других функциональных компонентов и компонентов доверия. Для некоторых компонентов указано, что зависимости отсутствуют. Компоненты из списка могут, в свою очередь, иметь зависимости от других компонентов. Список, приведенный в компоненте, показывает прямые зависимости, т.е. содержит ссылки только на функциональные компоненты, заведомо необходимые для обеспечения выполнения рассматриваемого компонента. Косвенные зависимости, определяемые собственными зависимостями компонентов из списка, показаны в приложении А. В некоторых случаях зависимость выбирают из нескольких предлагаемых функциональных компонентов, причем каждый из них достаточен для удовлетворения зависимости (см., например, FDP_UIT.1).

Список зависимостей идентифицирует минимум функциональных компонентов или компонентов доверия, необходимых для удовлетворения требований безопасности, ассоциированных с данным компонентом. Компоненты, которые иерархичны по отношению к компоненту из списка, также могут быть использованы для удовлетворения зависимости.

Зависимости между компонентами, указанные в настоящем стандарте, обязательны. Их необходимо удовлетворить в ПЗ/ЗБ. В некоторых, особых случаях эти зависимости удовлетворить невозможно. Разработчик ПЗ/ЗБ, обязательно обоснован, почему данная зависимость неприменима, может не включать соответствующий компонент в пакет, ПЗ или ЗБ.

2.1.4 Разрешенные операции с функциональными компонентами

При определении требований в ПЗ, ЗБ или функциональном пакете функциональные компоненты могут либо использоваться полностью в соответствии с разделами 3-13 настоящего стандарта, либо быть дополнительно конкретизированы для достижения специфической цели безопасности. Однако отбор и конкретизация этих функциональных компонентов усложнены тем обстоятельством, что необходимо учитывать имеющиеся зависимости между компонентами. Поэтому такая конкретизация строго ограничена принятым набором операций.

К каждому функциональному компоненту могут быть применены разрешенные операции. Не все операции разрешены на всех функциональных компонентах.

К разрешенным операциям относятся:

- итерация - позволяет несколько раз использовать компонент с различным выполнением операций;

- назначение - позволяет специфицировать заданный параметр;

- выбор - позволяет специфицировать один или несколько элементов из списка;

- уточнение - позволяет добавить детали.

2.1.4.1 Итерация

Там, где необходимо охватить различные аспекты одного и того же требования (например, идентифицировать несколько типов пользователей), разрешается повторное использование одного и того же функционального компонента, позволяющее охватить каждый аспект.

2.1.4.2 Назначение

Некоторые элементы функциональных компонентов содержат параметры или переменные, которые дают возможность разработчику ПЗ/ЗБ специфицировать политику или совокупность величин для включения в ПЗ/ЗБ, чтобы выполнить специфическую цель безопасности. Эти элементы однозначно идентифицируют каждый такой параметр и ограничения на значения, которые может принимать этот параметр.

Любой аспект элемента, допустимые значения которого могут быть однозначно описаны или перечислены, может быть представлен параметром. Параметр может быть атрибутом или правилом, сводящим требование к определенному значению или диапазону значений. Например, элемент функционального компонента, направленный на достижение определенной цели безопасности, может установить, что некоторую операцию следует выполнять неоднократно. В этом случае назначение установит число возможных повторений (или диапазон для него), которое будет использоваться для данного параметра.

2.1.4.3 Выбор

Операция заключается в ограничении области применения элемента функционального компонента посредством выбора одного или нескольких вариантов из списка, приведенного в элементе.

2.1.4.4 Уточнение

Для всех элементов функционального компонента разработчику ПЗ/ЗБ разрешается ограничить множество допустимых реализаций путем определения дополнительных деталей для достижения целей безопасности. Уточнение элемента заключается в добавлении этих специфических деталей.

Например, если для конкретного ОО требуется объяснение смысла терминов "субъект" и "объект" в рамках ЗБ, то эти термины подвергают операции уточнения.

Подобно другим операциям, уточнение не налагает абсолютно новых требований. Исходя из целей безопасности, уточнение предполагает проработку деталей, интерпретацию или развитие требований, правил, значений или условий. Уточнение должно лишь ограничивать совокупность возможных функций или механизмов для реализации требования, но никогда не расширять ее. Уточнение не позволяет создать новые требования и поэтому не увеличивает список зависимостей, связанных с компонентом. Разработчику ПЗ/ЗБ необходимо быть внимательным, чтобы существующие зависимости прочих требований от уточняемого требования были по-прежнему удовлетворены.

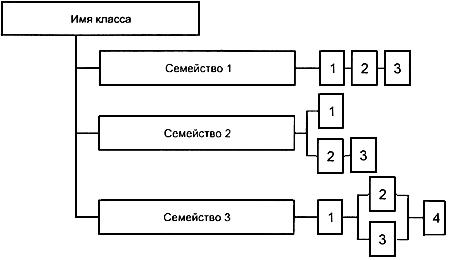

2.2 Каталог компонентов

Расположение компонентов в настоящем стандарте не отражает какую-либо формальную таксономию.

Настоящий стандарт содержит классы, состоящие из семейств и компонентов, которые приблизительно сгруппированы на основе общей функции и предназначения. Классы и семейства представлены в алфавитном (по-латински) порядке. В начале каждого класса имеется рисунок, показывающий таксономию этого класса, перечисляя семейства в этом классе и компоненты в каждом семействе. Рисунок также иллюстрирует иерархию компонентов внутри каждого семейства.

В описании каждого функционального компонента приведены его зависимости от других компонентов.

Пример представления таксономии класса и иерархии компонентов в его семействах приведен на рисунке 2.4. Здесь первое семейство содержит три иерархических компонента, где компоненты 2 и 3 могут быть применены для выполнения зависимостей вместо компонента 1. Компонент 3 иерархичен к компоненту 2 и может применяться для выполнения зависимостей вместо компонента 2.

Рисунок 2.4 - Пример декомпозиции класса

Рисунок 2.4 - Пример декомпозиции класса

В семействе 2 имеются три компонента, не все из которых иерархически связаны. Компоненты 1 и 2 не иерархичны к другим компонентам. Компонент 3 иерархичен к компоненту 2 и может применяться для удовлетворения зависимостей вместо компонента 2, но не вместо компонента 1.

В семействе 3 компоненты 2-4 иерархичны к компоненту 1. Компоненты 2 и 3 иерархичны к компоненту 1, но несопоставимы по иерархии между собой. Компонент 4 иерархичен к компонентам 2 и 3.

Подобные рисунки дополняют текст описания семейств и делают проще идентификацию отношений их компонентов. Они не заменяют пункт "Иерархический для" в описании каждого компонента, который устанавливает обязательные утверждения иерархии для каждого компонента.

2.2.1 Выделение изменений в компоненте

Взаимосвязь компонентов в пределах семейства показана с использованием полужирного шрифта. Все новые требования в тексте компонентов выделены полужирным шрифтом. Для иерархически связанных компонентов требования и/или зависимости выделены, когда они расширены или модифицированы по сравнению с требованиями предыдущего компонента. Кроме того, любые новые или расширенные по сравнению с предыдущим компонентом разрешенные операции также выделены полужирным шрифтом.

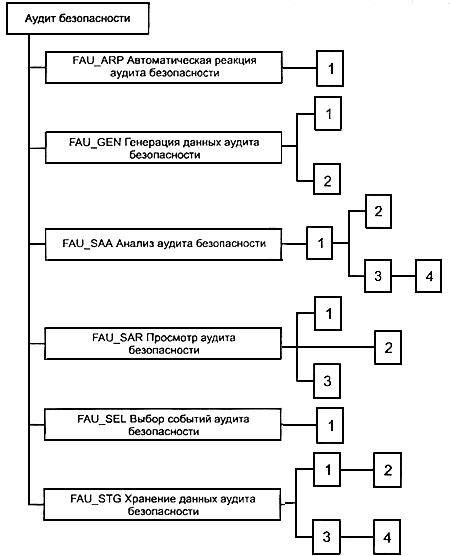

3 Класс FAU. Аудит безопасности

Аудит безопасности включает в себя распознавание, запись, хранение и анализ информации, связанной с действиями, относящимися к безопасности (например, с действиями, контролируемыми ПБО). Записи аудита, получаемые в результате, могут быть проанализированы, чтобы определить, какие действия, относящиеся к безопасности, происходили и кто из пользователей за них отвечает.

Декомпозиция класса на составляющие его компоненты показана на рисунке 3.1.

Рисунок 3.1 - Декомпозиция класса "Аудит безопасности"

Рисунок 3.1 - Декомпозиция класса "Аудит безопасности"

3.1 Автоматическая реакция аудита безопасности (FAU__ARP)

Характеристика семейства

Семейство FAU_ARP определяет реакцию на обнаружение событий, указывающих на возможное нарушение безопасности.

Ранжирование компонентов

![]()

В FAU_ARP.1 "Сигналы нарушения безопасности" ФБО должны предпринимать действия в случае обнаружения возможного нарушения безопасности.

Управление: FAU_ARP.1

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Управление действиями (добавление, удаление или модификация).

Аудит: FAU_ARP.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий (событий) параметров.

а) Минимальный: действия, предпринимаемые в ответ на ожидаемые нарушения безопасности.

FAU_ARP.1 Сигналы нарушения безопасности

Иерархический для: Нет подчиненных компонентов.

FAU_ARP.1.1 ФБО должны предпринять [назначение: список наименее разрушительных действий] при обнаружении возможного нарушения безопасности.

Зависимости: FAU_SAA.1 Анализ потенциального нарушения

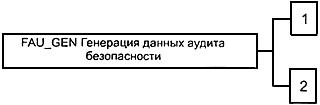

3.2 Генерация данных аудита безопасности (FAU_GEN)

Характеристика семейства

Семейство FAU_GEN определяет требования по регистрации возникновения событий, относящихся к безопасности, которые подконтрольны ФБО. Это семейство идентифицирует уровень аудита, перечисляет типы событий, которые потенциально должны подвергаться аудиту с использованием ФБО, и определяет минимальный объем связанной с аудитом информации, которую следует представлять в записях аудита различного типа.

Ранжирование компонентов

FAU_GEN.1 "Генерация данных аудита" определяет уровень событий, потенциально подвергаемых аудиту, и состав данных, которые должны быть зарегистрированы в каждой записи.

В FAU_GEN.2 "Ассоциация идентификатора пользователя" ФБО должны ассоциировать события, потенциально подвергаемые аудиту, и личные идентификаторы пользователей.

Управление: FAU_GEN.1, FAU_GEN.2

Действия по управлению не предусмотрены.

Аудит: FAU_GEN.1, FAU_GEN.2

Нет идентифицированных действий/событий/параметров, для которых следует предусмотреть возможность аудита.

FAU_GEN.1 Генерация данных аудита

Иерархический для: Нет подчиненных компонентов.

FAU_GEN.1.1 ФБО должны быть способны генерировать запись аудита для следующих событий, потенциально подвергаемых аудиту:

а) запуск и завершение выполнения функций аудита;

б) все события, потенциально подвергаемые аудиту, на [выбор: минимальный, базовый, детализированный, неопределенный] уровне аудита;

в) [назначение: другие специально определенные события, потенциально подвергаемые аудиту].

FAU_GEN.1.2 ФБО должны регистрировать в каждой записи аудита, по меньшей мере, следующую информацию:

а) дата и время события, тип события, идентификатор субъекта и результат события (успешный или неуспешный);

б) для каждого типа событий, потенциально подвергаемых аудиту, из числа определенных в функциональных компонентах, которые включены в ПЗ/ЗБ, [назначение: другая относящаяся к аудиту информация].

Зависимости: FPT_STM.1 Надежные метки времени

FAU_GEN.2 Ассоциация идентификатора пользователя

Иерархический для: Нет подчиненных компонентов.

FAU_GEN.2.1 ФБО должны быть способны ассоциировать каждое событие, потенциально подвергаемое аудиту, с идентификатором пользователя, который был инициатором этого события.

Зависимости: FAU_GEN.1 Генерация данных аудита

FIA_UID.1 Выбор момента идентификации

3.3 Анализ аудита безопасности (FAU_SAA)

Характеристика семейства

Семейство FAU_SAA определяет требования для автоматизированных средств, которые анализируют показатели функционирования системы и данные аудита в целях поиска возможных или реальных нарушений безопасности. Этот анализ может использоваться для поддержки как обнаружения проникновения, так и автоматической реакции на ожидаемое нарушение безопасности.

Действия, предпринимаемые при обнаружении нарушений, могут быть при необходимости определены с использованием семейства FAU_ARP.

Ранжирование компонентов

В FAU_SAA.1 "Анализ потенциального нарушения" требуется базовый порог обнаружения на основе установленного набора правил.

В FAU_SAA.2 "Выявление аномалии, основанное на профиле" ФБО поддерживают отдельные профили использования системы, где профиль представляет собой шаблоны предыстории использования, выполнявшиеся участниками целевой группы профиля. Целевая группа профиля может включать в себя одного или нескольких участников (например, отдельный пользователь; пользователи, совместно использующие общий идентификатор или общие учетные данные; пользователи, которым назначена одна роль; все пользователи системы или сетевого узла), которые взаимодействуют с ФБО. Каждому участнику целевой группы профиля назначается индивидуальный рейтинг подозрительной активности, который показывает, насколько текущие показатели действий участника соответствуют установленным шаблонам использования, представленным в профиле. Этот анализ может выполняться во время функционирования ОО или при анализе данных аудита в пакетном режиме.

В FAU_SAA.3 "Простая эвристика атаки" ФБО должны быть способны обнаружить возникновение характерных событий, которые свидетельствуют о значительной угрозе осуществлению ПБО. Этот поиск характерных событий может происходить в режиме реального времени или при анализе данных аудита в пакетном режиме.

В FAU_SAA.4 "Сложная эвристика атаки" ФБО должны быть способны задать и обнаружить многошаговые сценарии проникновения. Здесь ФБО способны сравнить события в системе (возможно, выполняемые несколькими участниками) с последовательностями событий, известными как полные сценарии проникновения. ФБО должны быть способны указать на обнаружение характерного события или последовательности событий, свидетельствующих о возможном нарушении ПБО.

Управление: FAU_SAA.1

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение (добавление, модификация, удаление) правил из набора правил.

Управление: FAU_SAA.2

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение (удаление, модификация, добавление) группы пользователей в целевой группе профиля.

Управление: FAU_SAA.3

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение (удаление, модификация, добавление) подмножества событий системы.

Управление: FAU_SAA.4

Для функций управления из класса FMT могут рассматриваться следующие действия.

а) Сопровождение (удаление, модификация, добавление) подмножества событий системы.

б) Сопровождение (удаление, модификация, добавление) набора последовательностей событий системы.

Аудит: FAU_SAA.1, FAU_SAA.2, FAU_SAA.3, FAU_SAA.4

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: подключение и отключение любого из механизмов анализа.

б) Минимальный: автоматические реакции, выполняемые инструментальными средствами.

FAU_SAA.1 Анализ потенциального нарушения

Иерархический для: Нет подчиненных компонентов.

FAU_SAA.1.1 ФБО должны быть способны применить набор правил мониторинга событий, подвергающихся аудиту, и указать на возможное нарушение ПБО, основываясь на этих правилах.

FAU_SAA.1.2 ФБО должны реализовать следующие правила при мониторинге событий, подвергающихся аудиту:

а) накопление или объединение известных [назначение: подмножество определенных событий, потенциально подвергаемых аудиту], указывающих на возможное нарушение безопасности;

б) [назначение: другие правила].

Зависимости: FAU_GEN.1 Генерация данных аудита

FAU_SAA.2 Выявление аномалии, основанное на профиле

Иерархический для: FAU_SAA.1

FAU_SAA.2.1 ФБО должны быть способны сопровождать профили использования системы, где каждый отдельный профиль представляет известные шаблоны предыстории использования, выполнявшиеся участниками [назначение: спецификация целевой группы профиля].

FAU_SAA.2.2 ФБО должны быть способны сопровождать рейтинг подозрительной активности для каждого пользователя, чьи действия отражены в профиле, где рейтинг подозрительной активности показывает степень несогласованности действий, выполняемых пользователем, с установленными шаблонами использования, представленными в профиле.

FAU_SAA.2.3 ФБО должны быть способны указать на ожидаемое нарушение ПБО, когда рейтинг подозрительной активности пользователя превышает следующие пороговые условия [назначение: условия, при которых ФБО сообщает об аномальных действиях].

Зависимости: FIA_UID.1 Выбор момента идентификации

FAU_SAA.3 Простая эвристика атаки

Иерархический для: FAU_SAA.1

FAU_SAA.3.1 ФБО должны быть способны сопровождать внутреннее представление следующих характерных событий [назначение: подмножество событий системы], которые могут указывать на нарушение ПБО.

FAU_SAA.3.2 ФБО должны быть способны сравнить характерные события с записью показателей функционирования системы, полученных при обработке [назначение: информация, используемая для определения показателей функционирования системы].

FAU_SAA.3.3 ФБО должны быть способны указать на ожидаемое нарушение ПБО, когда событие системы соответствует характерному событию, указывающему на возможное нарушение ПБО.

Зависимости: отсутствуют.

FAU_SAA.4 Сложная эвристика атаки

Иерархический для: FAU_SAA.3

FAU_SAA.4.1 ФБО должны быть способны сопровождать внутреннее представление следующих последовательностей событий известных сценариев проникновения [назначение: список последовательностей событий системы, совпадение которых характерно для известных сценариев проникновения] и следующих характерных событий [назначение: подмножество событий системы], которые могут указывать на возможное нарушение ПБО.

FAU_SAA.4.2 ФБО должны быть способны сравнить характерные события и последовательности событий с записью показателей функционирования системы, полученных при обработке [назначение: информация, используемая для определения показателей функционирования системы].

FAU_SAA.4.3 ФБО должны быть способны указать на ожидаемое нарушение ПБО, когда показатели функционирования системы соответствуют характерному событию или последовательности событий, указывающим на возможное нарушение ПБО.

Зависимости: отсутствуют.

3.4 Просмотр аудита безопасности (FAU_SAR)

Характеристика семейства

Семейство FAU_SAR определяет требования к средствам аудита, к которым следует предоставить доступ уполномоченным пользователям для использования при просмотре данных аудита.

Ранжирование компонентов

FAU_SAR.1 "Просмотр аудита" предоставляет возможность читать информацию из записей аудита.

FAU_SAR.2 "Ограниченный просмотр аудита" содержит требование отсутствия доступа к информации кому-либо, кроме пользователей, указанных в FAU_SAR.1.

FAU_SAR.3 "Выборочный просмотр аудита" содержит требование, чтобы средства просмотра аудита отбирали данные аудита на основе критериев просмотра.

Управление: FAU_SAR.1

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение (удаление, модификация, добавление) группы пользователей с правом доступа к чтению записей аудита.

Управление: FAU_SAR.2, FAU_SAR.3

Действия по управлению не предусмотрены.

Аудит: FAU_SAR.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Базовый: чтение информации из записей аудита.

Аудит: FAU_SAR.2

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Базовый: неуспешные попытки читать информацию из записей аудита.

Аудит: FAU_SAR.3

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Детализированный: параметры, используемые при просмотре.

FAU_SAR.1 Просмотр аудита

Компонент FAU_SAR.1 предоставит уполномоченным пользователям возможность получать и интерпретировать информацию. Для человека-пользователя эту информацию требуется представлять в понятном для него виде. Для внешнего объекта ИТ информацию требуется представлять только в электронном виде.

Иерархический для: Нет подчиненных компонентов.

FAU_SAR.1.1 ФБО должны предоставлять [назначение: уполномоченные пользователи] возможность читать [назначение: список информации аудита] из записей аудита.

FAU_SAR.1.2 ФБО должны предоставлять записи аудита в виде, позволяющем пользователю воспринимать содержащуюся в них информацию.

Зависимости: FAU_GEN.1 Генерация данных аудита

FAU_SAR.2 Ограниченный просмотр аудита

Иерархический для: Нет подчиненных компонентов.

FAU_SAR.2.1 ФБО должны запретить всем пользователям доступ к чтению записей аудита, за исключением пользователей, которым явно предоставлен доступ для чтения.

Зависимости: FAU_SAR.1 Просмотр аудита

FAU_SAR.3 Выборочный просмотр аудита

Иерархический для: Нет подчиненных компонентов.

FAU_SAR.3.1 ФБО должны предоставить возможность выполнить [выбор: поиск, сортировка, упорядочение] данных аудита, основанный на [назначение: критерии с логическими отношениями].

Зависимости: FAU_SAR.1 Просмотр аудита

3.5 Выбор событий аудита безопасности (FAU_SEL)

Характеристика семейства

Семейство FAU_SEL определяет требования для отбора событий, которые будут подвергаться аудиту во время функционирования ОО, а также требования для включения или исключения событий из совокупности событий, подвергающихся аудиту.

Ранжирование компонентов

![]()

FAU_SEL.1 "Избирательный аудит" содержит требования возможности включения или исключения события из совокупности событий, подвергающихся аудиту, на основе атрибутов, определяемых разработчиком ПЗ/ЗБ.

Управление: FAU_SEL.1

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение прав просмотра/модификации событий аудита.

Аудит: FAU_SEL.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: все модификации конфигурации аудита, происходящие во время сбора данных аудита.

FAU_SEL.1 Избирательный аудит

Иерархический для: Нет подчиненных компонентов.

FAU_SEL.1.1 ФБО должны быть способны к включению событий, потенциально подвергаемых аудиту, в совокупность событий, подвергающихся аудиту, или к их исключению из этой совокупности по следующим атрибутам:

а) [выбор: идентификатор объекта, идентификатор пользователя, идентификатор субъекта, идентификатор узла сети, тип события];

б) [назначение: список дополнительных атрибутов, на которых основана избирательность аудита].

Зависимости: FAU_GEN.1 Генерация данных аудита

FMT_MTD.1 Управление данными ФБО

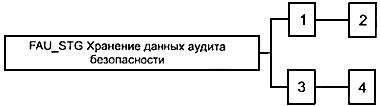

3.6 Хранение данных аудита безопасности (FAU_STG)

Характеристика семейства

Семейство FAU_STG определяет требования, при выполнении которых ФБО способны создавать и сопровождать журнал аудита безопасности.

Ранжирование компонентов

В FAU_STG.1 "Защищенное хранение журнала аудита" содержатся требования защиты журнала аудита от несанкционированного удаления и/или модификации.

FAU_STG.2 "Гарантии доступности данных аудита" определяет гарантии, что ФБО поддерживают имеющиеся данные аудита при возникновении нежелательной ситуации.

FAU_STG.3 "Действия в случае возможной потери данных аудита" определяет действия, которые необходимо предпринять, если превышен заданный порог заполнения журнала аудита.

FAU_STG.4 "Предотвращение потери данных аудита" определяет действия при переполнении журнала аудита.

Управление: FAU_STG.1

Действия по управлению не предусмотрены.

Управление: FAU_STG.2

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение параметров, которые управляют возможностями хранения журнала аудита.

Управление: FAU_STG.3

Для функций управления из класса FMT могут рассматриваться следующие действия.

а) Отслеживание порога заполнения.

б) Сопровождение (удаление, модификация, добавление) действий, которые нужно предпринять при возможном сбое хранения журнала аудита.

Управление: FAU_STG.4

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Сопровождение (удаление, модификация, добавление) действий, которые нужно предпринять при сбое хранения журнала аудита.

Аудит: FAU_STG.1, FAU_STG.2

Нет идентифицированных действий/событий/параметров, для которых следует предусмотреть возможности аудита.

Аудит: FAU_STG.3

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Базовый: предпринимаемые действия после превышения порога заполнения.

Аудит: FAU_STG.4

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Базовый: предпринимаемые действия при сбое хранения журнала аудита.

FAU_STG.1 Защищенное хранение журнала аудита

Иерархический для: Нет подчиненных компонентов.

FAU_STG.1.1 ФБО должны защищать хранимые записи аудита от несанкционированного удаления.

FAU_STG.1.2 ФБО должны быть способны к [выбор: предотвращение, выявление] модификации записей аудита.

Зависимости: FAU_GEN.1 Генерация данных аудита

FAU_STG.2 Гарантии доступности данных аудита

Иерархический для: FAU_STG.1

FAU_STG.2.1 ФБО должны защищать хранимые записи аудита от несанкционированного удаления.

FAU_STG.2.2 ФБО должны быть способны к [выбор: предотвращение, выявление] модификации записей аудита.

FAU_STG.2.3 ФБО должны обеспечить поддержку [назначение: показатель сохранности записей аудита] при наступлении следующих событий: [выбор: переполнение журнала аудита, сбой, атака].

Зависимости: FAU_GEN.1 Генерация данных аудита

FAU_STG.3 Действия в случае возможной потери данных аудита

Иерархический для: Нет подчиненных компонентов.

FAU_STG.3.1 ФБО должны выполнить [назначение: действия, которые нужно предпринять в случае возможного сбоя хранения журнала аудита], если журнал аудита превышает [назначение: принятое ограничение].

Зависимости: FAU_STG.1 Защищенное хранение журнала аудита

FAU_STG.4 Предотвращение потери данных аудита

Иерархический для: FAU_STG.3

FAU_STG.4.1 ФБО должны выполнить [выбор: "игнорирование событий, подвергающихся аудиту", "предотвращение событий, подвергающихся аудиту, исключая предпринимаемые уполномоченным пользователем со специальными правами", "запись поверх самых старых хранимых записей аудита"] и [назначение: другие действия, которые нужно предпринять в случае возможного сбоя хранения журнала аудита] при переполнении журнала аудита.

Зависимости: FAU_STG.1 Защищенное хранение журнала аудита

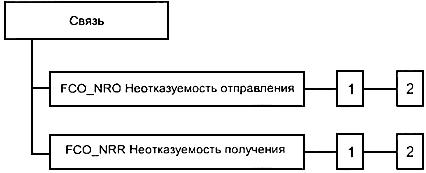

4 Класс FCO. Связь

Класс FCO содержит два семейства, связанные с уверенностью в идентичности сторон, участвующих в обмене данными: идентичностью отправителя переданной информации (доказательство отправления) и идентичностью получателя переданной информации (доказательство получения). Эти семейства обеспечивают, что отправитель не сможет отрицать факт отправления сообщения, а получатель не сможет отрицать факт его получения.

Декомпозиция класса на составляющие его компоненты показана на рисунке 4.1.

Рисунок 4.1 - Декомпозиция класса "Связь"

Рисунок 4.1 - Декомпозиция класса "Связь"

4.1 Неотказуемость отправления (FCO_NRO)

Характеристика семейства

Семейство FCO_NRO обеспечивает невозможность отрицания отправителем информации факта ее отправления. Семейство FCO_NRO содержит требование, чтобы ФБО обеспечили метод предоставления субъекту-получателю свидетельства отправления информации. Это свидетельство может быть затем верифицировано этим субъектом или другими субъектами.

Ранжирование компонентов

![]()

FCO_NRО.1 "Избирательное доказательство отправления" содержит требование, чтобы ФБО предоставили субъектам возможность запросить свидетельство отправления информации.

FCO_NRО.2 "Принудительное доказательство отправления" содержит требование, чтобы ФБО всегда генерировали свидетельство отправления передаваемой информации.

Управление: FCO_NRО.1, FCO_NRО.2

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Управление изменениями типов и полей информации, атрибутов отправителей информации и получателей свидетельств.

Аудит: FCO_NRО.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: идентификатор пользователя, который запросил генерацию свидетельства отправления.

б) Минимальный: обращение к функции неотказуемости.

в) Базовый: идентификатор информации, получателя и копии предоставляемого свидетельства.

г) Детализированный: идентификатор пользователя, который запросил верификацию свидетельства.

Аудит: FCO_NRО.2

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: обращение к функции неотказуемости.

б) Базовый: идентификация информации, получателя и копии предоставляемого свидетельства.

в) Детализированный: идентификатор пользователя, который запросил верификацию свидетельства.

FCO_NRО.1 Избирательное доказательство отправления

Иерархический для: Нет подчиненных компонентов.

FCO_NRО.1.1 ФБО должны быть способны генерировать свидетельство отправления передаваемой [назначение: список типов информации] при запросе [выбор: отправитель, получатель, [назначение: список третьих лиц]].

FCO_NRO.1.2 ФБО должны быть способны связать [назначение: список атрибутов] отправителя информации и [назначение: список информационных полей] информации, к которой прилагается свидетельство.

FCO_NRO.1.3 ФБО должны предоставить возможность верифицировать свидетельство отправления информации [выбор: отправитель, получатель, [назначение: список третьих лиц]] при установленных [назначение: ограничения на свидетельство отправления]

Зависимости: FIA_UID.1 Выбор момента идентификации

FCO_NRО.2 Принудительное доказательство отправления

Иерархический для: FCO_NRО.1

FCO_NRO.2.1 ФБО должны всегда осуществлять генерацию свидетельства отправления передаваемой [назначение: список типов информации].

FCO_NRO.2.2 ФБО должны быть способны связать [назначение: список атрибутов] отправителя информации и [назначение: список информационных полей] информации, к которой прилагается свидетельство.

FCO_NRO.2.3 ФБО должны предоставить возможность верифицировать свидетельство отправления информации [выбор: отправитель, получатель, [назначение: список третьих лиц]] при установленных [назначение: ограничения на свидетельство отправления].

Зависимости: FIA_UID.1 Выбор момента идентификации

4.2 Неотказуемость получения (FCO_NRR)

Характеристика семейства

Неотказуемость получения обеспечивает невозможность отрицания получателем информации факта ее получения. Семейство FCO_NRR содержит требование, чтобы ФБО обеспечивали метод предоставления субъекту-отправителю свидетельства получения информации. Это свидетельство может быть затем верифицировано этим субъектом или другими субъектами.

Ранжирование компонентов

![]()

FCO_NRR.1 "Избирательное доказательство получения" содержит требование, чтобы ФБО предоставили субъектам возможность запросить свидетельство получения информации.

FCO_NRR.2 "Принудительное доказательство получения" содержит требование, чтобы ФБО всегда генерировали свидетельство получения принятой информации.

Управление: FCO_NRR.1, FCO_NRR.2

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Управление изменениями типов и полей информации, атрибутов отправителей информации и получателей свидетельств.

Аудит: FCO_NRR.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: идентификатор пользователя, который запросил генерацию свидетельства получения.

б) Минимальный: обращение к функции неотказуемости.

в) Базовый: идентификация информации, получателя и копии предоставляемого свидетельства.

г) Детализированный: идентификатор пользователя, который запросил верификацию свидетельства.

Аудит: FCO_NRR.2

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: обращение к функции неотказуемости.

б) Базовый: идентификация информации, получателя и копии предоставляемого свидетельства.

в) Детализированный: идентификатор пользователя, который запросил верификацию свидетельства.

FCO_NRR.1 Избирательное доказательство получения

Иерархический для: Нет подчиненных компонентов.

FCO_NRR.1.1 ФБО должны быть способны генерировать свидетельство получения принятой [назначение: список типов информации] при запросе [выбор: отправитель, получатель, [назначение: список третьих лиц]].

FCO_NRR.1.2 ФБО должны быть способны связать [назначение: список атрибутов] получателя информации и [назначение: список информационных полей] информации, к которой прилагается свидетельство.

FCO_NRR.1.3 ФБО должны предоставить возможность верифицировать свидетельство получения информации [выбор: отправитель, получатель, [назначение: список третьих лиц]] при установленных [назначение: ограничения на свидетельство отправления].

Зависимости: FIA_UID.1 Выбор момента идентификации

FCO_NRR.2 Принудительное доказательство получения

Иерархический для: FCO_NRR.1

FCO_NRR.2.1 ФБО должны осуществлять генерацию свидетельства получения принятой [назначение: список типов информации].

FCO_NRR.2.2 ФБО должны быть способны связать [назначение: список, атрибутов] получателя информации и [назначение: список информационных полей] информации, к которой прилагается свидетельство.

FCO_NRR.2.3 ФБО должны предоставить возможность верифицировать свидетельство получения информации [выбор: отправитель, получатель, [назначение: список, третьих лиц]] при установленных [назначение: ограничения на свидетельство отправления].

Зависимости: FIA_UID.1 Выбор момента идентификации

5 Класс FCS. Криптографическая поддержка

ФБО могут использовать криптографические функциональные возможности для содействия достижению некоторых, наиболее важных целей безопасности. К ним относятся (но ими не ограничиваются) следующие цели: идентификация и аутентификация, неотказуемость, доверенный маршрут, доверенный канал, разделение данных. Класс FCS применяют, когда ОО имеет криптографические функции, которые могут быть реализованы аппаратными, программно-аппаратными и/или программными средствами.

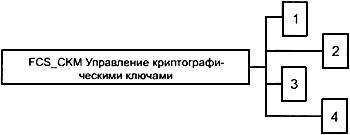

Класс FCS состоит из двух семейств: FCS_CKM "Управление криптографическими ключами" и FCS_COP "Криптографические операции". В семействе FCS_CKM рассмотрены аспекты управления криптографическими ключами, тогда как в семействе FCS_COP рассмотрено практическое применение этих криптографических ключей.

Декомпозиция класса FCS на составляющие его компоненты показана на рисунке 5.1.

Рисунок 5.1 - Декомпозиция класса "Криптографическая поддержка"

Рисунок 5.1 - Декомпозиция класса "Криптографическая поддержка"

5.1 Управление криптографическими ключами (FCS_CKM)

Характеристика семейства

Криптографическими ключами необходимо управлять на протяжении всего их жизненного цикла. Семейство FCS_CKM предназначено для поддержки жизненного цикла и поэтому определяет требования к следующим действиям с криптографическими ключами: генерация, распределение, доступ к ним и их уничтожение. Это семейство следует использовать в случаях, когда имеются функциональные требования управления криптографическими ключами.

Ранжирование компонентов

FCS_CKM.1 "Генерация криптографических ключей" содержит требования к их созданию согласно определенному алгоритму и длине ключа, которые могут основываться на соответствующем стандарте.

FCS_CKM.2 "Распределение криптографических ключей" содержит требование их распределения определенным методом, который может основываться на соответствующем стандарте.

FCS_CKM.3 "Доступ к криптографическим ключам" содержит требования осуществления доступа к ним согласно определенному методу, который может основываться на соответствующем стандарте.

FCS_CKM.4 "Уничтожение криптографических ключей" содержит требование их уничтожения согласно определенному методу, который может основываться на соответствующем стандарте.

Управление: FCS_CKM.1, FCS_CKM.2, FCS_CKM.3, FCS_CKM.4

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Управление изменениями атрибутов криптографических ключей. Примерами атрибутов ключа являются: идентификатор пользователя, тип ключа (например, открытый, приватный, секретный), период действия ключа, а также возможное использование (например, цифровая подпись, шифрование других ключей, согласование ключей, шифрование данных).

Аудит: FCS_CKM.1, FCS_CKM.2, FCS_CKM.3, FCS_CKM.4

Если в ПЗ/ЗБ включено семейство FAU/GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: успешный или неуспешный результат действия.

б) Базовый: атрибуты объекта и содержание объекта, за исключением любой чувствительной информации (например, секретных или приватных ключей).

FCS_CKM.1 Генерация криптографических ключей

Иерархический для: Нет подчиненных компонентов.

FCS_CKM.1.1 ФБО должны генерировать криптографические ключи в соответствии с определенным алгоритмом [назначение: алгоритм генерации криптографических ключей] и длиной [назначение: длины криптографических ключей], которые отвечают следующему: [назначение: список стандартов].

Зависимости: [FCS_CKM.2 Распределение криптографических ключей или

FCS_COP.1 Криптографические операции]

FCS_CKM.4 Уничтожение криптографических ключей

FMT_MSA.2 Безопасные значения атрибутов безопасности

FCS_CKM.2 Распределение криптографических ключей

Иерархический для: Нет подчиненных компонентов.

FCS_CKM.2.1 ФБО должны распределять криптографические ключи в соответствии с определенным методом [назначение: метод распределения криптографических ключей], который отвечает следующему: [назначение: список стандартов].

Зависимости: [FDP_ITC.1 Импорт данных пользователя без атрибутов безопасности

или FCS_CKM.1 Генерация криптографических ключей]

FCS_CKM.4 Уничтожение криптографических ключей

FMT_MSA.2 Безопасные значения атрибутов безопасности

FCS_CKM.3 Доступ к криптографическим ключам

Иерархический для: Нет подчиненных компонентов.

FCS_CKM.3.1 ФБО должны выполнять [назначение: тип доступа к криптографическим ключам] в соответствии с определенным методом доступа [назначение: метод доступа к криптографическим ключам], который отвечает следующему: [назначение: список стандартов].

Зависимости: [FDP_ITC.1 Импорт данных пользователя без атрибутов безопасности

или FCS_CKM.1 Генерация криптографических ключей]

FCS_CKM.4 Уничтожение криптографических ключей

FMT_MSA.2 Безопасные значения атрибутов безопасности

FCS_CKM.4 Уничтожение криптографических ключей

Иерархический для: Нет подчиненных компонентов.

FCS_CKM.4.1 ФБО должны уничтожать криптографические ключи в соответствии с определенным методом [назначение: метод уничтожения криптографических ключей], который отвечает следующему: [назначение: список стандартов].

Зависимости: [FDP_ITC.1 Импорт данных пользователя без атрибутов безопасности

или FCS_CKM.1 Генерация криптографических ключей]

FMT_MSA.2 Безопасные значения атрибутов безопасности

5.2 Криптографические операции (FCS_COP)

Характеристика семейства

Для корректного осуществления криптографических операций их необходимо выполнять в соответствии с определенным алгоритмом и с криптографическими ключами определенной длины. Данное семейство следует применять всякий раз, когда необходимо выполнять криптографические операции.

К типичным криптографическим операциям относятся: зашифрование и/или расшифрование данных, генерация и/или верификация цифровых подписей, генерация криптографических контрольных сумм для обеспечения целостности и/или верификации контрольных сумм, хэширование (вычисление хэш-образа сообщения), зашифрование и/или расшифрование криптографических ключей, согласование криптографических ключей.

Ранжирование компонентов

![]()

FCS_COP.1 "Криптографические операции" содержит требования их выполнения по определенным алгоритмам с применением криптографических ключей определенной длины. Алгоритмы и длина криптографических ключей могут основываться на соответствующем стандарте.

Управление: FCS_COP.1

Действия по управлению не предусмотрены.

Аудит: FCS_COP.1

Если в ПЗ/ЗБ включено семейство FAU_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: успешное или неуспешное завершение, а также тип криптографической операции.

б) Базовый: любые применяемые криптографические режимы операций, атрибуты субъектов и объектов.

FCS_COP.1 Криптографические операции

Иерархический для: Нет подчиненных компонентов.

FCS_COP.1.1 ФБО должны выполнять [назначение: список криптографических операций] в соответствии с определенными алгоритмами [назначение: криптографические алгоритмы] и длиной [назначение: длины криптографических ключей], которые отвечают следующему: [назначение: список стандартов].

Зависимости: [FDP_ITC.1 Импорт данных пользователя без атрибутов безопасности

или FCS_CKM.1 Генерация криптографических ключей

FCS_CKM.4 Уничтожение криптографических ключей

FMT_MSA.2 Безопасные значения атрибутов безопасности

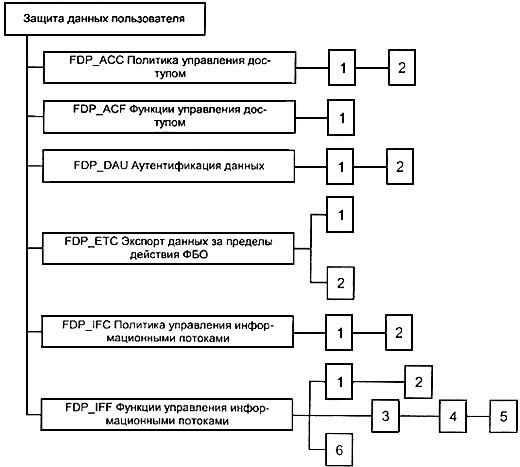

6 Класс FDP. Защита данных пользователя

Класс FDP содержит семейства, определяющие требования к функциям безопасности OO и политикам функций безопасности OO, связанным с защитой данных пользователя. Он разбит на четыре группы семейств, перечисленные ниже и применяемые к данным пользователя в пределах OO при их импорте, экспорте и хранении, а также к атрибутам безопасности, прямо связанным с данными пользователя.

а) Политики функций безопасности для защиты данных пользователя:

- FDP_ACC "Политика управления доступом";

- FDP_IFC "Политика управления информационными потоками".

Компоненты этих семейств позволяют разработчику ПЗ/ЗБ именовать политики функций безопасности для защиты данных пользователя и определять область действия этих политик, которые необходимо соотнести с целями безопасности. Предполагается, что имена этих политик будут использоваться повсеместно в тех функциональных компонентах, которые имеют операцию, запрашивающую назначение или выбор "ПФБ управления доступом" и/или "ПФБ управления информационными потоками". Правила, которые определяют функциональные возможности именованных ПФБ управления доступом и управления информационными потоками, будут установлены в семействах FDP_ACF и FDP_IFF соответственно.

б) Виды защиты данных пользователя:

- FDP_ACF "Функции управления доступом";

- FDP_IFF "Функции управления информационными потоками";

- FDP_ITT "Передача в пределах OO";

- FDP_RIP "Защита остаточной информации";

- FDP_ROL "Откат";

- FDP_SDI "Целостность хранимых данных".

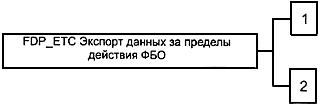

в) Автономное хранение, импорт и экспорт данных:

- FDP_DAU "Аутентификация данных";

- FDP_ETC "Экспорт данных за пределы действия ФБО";

- FDP_ITC "Импорт данных из-за пределов действия ФБО".

Компоненты этих семейств связаны с доверенной передачей данных в или из ОДР.

г) Связь между ФБО:

- FDP_UCT "Защита конфиденциальности данных пользователя при передаче между ФБО";

- FDP_UIT "Защита целостности данных пользователя при передаче между ФБО".

Компоненты этих семейств определяют взаимодействие между ФБО собственно OO и другого доверенного продукта ИТ.

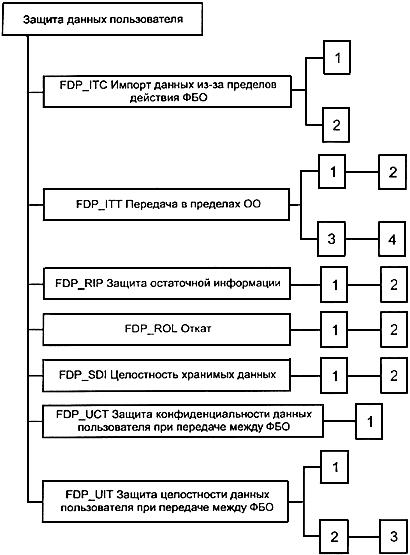

Декомпозиция класса FDP на составляющие его компоненты приведена на рисунках 6.1 и 6.2.

Рисунок 6.1 - Декомпозиция класса "Защита данных пользователя"

Рисунок 6.1 - Декомпозиция класса "Защита данных пользователя"

Рисунок 6.2 - Декомпозиция класса "Защита данных пользователя" (продолжение)

6.1 Политика управления доступом (FDP_ACC)

Характеристика семейства

Семейство FDP_ACC идентифицирует ПФБ управления доступом, устанавливая им имена, и определяет области действия политик, образующих идентифицированную часть управления доступом ПБО. Области действия можно характеризовать тремя множествами: субъекты под управлением политики, объекты под управлением политики и операции управляемых субъектов на управляемых объектах, на которые распространяется политика. Общие критерии допускают существование нескольких политик, каждая из которых имеет уникальное имя. Это достигается посредством выполнения итераций компонентов рассматриваемого семейства по одному разу для каждой именованной политики управления доступом. Правила, определяющие функциональные возможности ПФБ управления доступом, будут установлены другими семействами, такими как FDP_ACF и FDP_SDI. Предполагается, что имена ПФБ, идентифицированные в семействе FDP_ACC, будут использоваться повсеместно в функциональных компонентах, которые имеют операцию, запрашивающую назначение или выбор "ПФБ управления доступом".

Ранжирование компонентов

![]()

FDP_ACC.1 "Ограниченное управление доступом" содержит требование, чтобы каждая идентифицированная ПФБ управления доступом существовала для подмножества возможных операций на подмножестве объектов в OO.

FDP_ACC.2 "Полное управление доступом" содержит требование, чтобы каждая идентифицированная ПФБ управления доступом охватывала все операции субъектов на объектах, управляемых этой ПФБ. Кроме этого требуется, чтобы все объекты и операции в ОДФ были охвачены по меньшей мере одной идентифицированной ПФБ управления доступом.

Управление: FDP_ACC.1, FDP_ACC.2

Действия по управлению не предусмотрены.

Аудит: FDP_ACC.1, FDP_ACC.2

Нет идентифицированных действий/событий/параметров, для которых следует предусмотреть возможность аудита.

FDP_ACC.1 Ограниченное управление доступом

Иерархический для: Нет подчиненных компонентов.

FDP_ACC.1.1 ФБО должны осуществлять [назначение: ПФБ управления доступом] для [назначение: список субъектов, объектов и операций субъектов на объектах, на которые распространяется ПФБ].

Зависимости: FDP_ACF.1 Управление доступом, основанное на атрибутах безопасности

FDP_ACC.2 Полное управление доступом

Иерархический для: FDP_ACC.1

FDP_ACC.2.1 ФБО должны осуществлять [назначение: ПФБ управления доступом] для [назначение: список субъектов и объектов] и всех операций субъектов на объектах, на которые распространяется ПФБ.

FDP_ACC.2.2 ФБО должны обеспечить, чтобы на операции любого субъекта из ОДФ на любом объекте из ОДФ распространялась какая-либо ПФБ управления доступом.

Зависимости: FDP_ACF. 1 Управление доступом, основанное на атрибутах безопасности

6.2 Функции управления доступом (FDP_ACF)

Характеристика семейства

Семейство FDP_ACF описывает правила для конкретных функций, которые могут реализовать политики управления доступом, именованные в FDP_ACC. В FDP_ACC также определяется область действия этих политик.

Ранжирование компонентов

![]()

В этом семействе рассмотрены использование атрибутов безопасности и характеристики политик управления доступом. Предполагается, что компонент из этого семейства будет использован, чтобы описать правила для функции, которая реализует ПФБ, ранее идентифицированную в FDP_ACC. Разработчик ПЗ/ЗБ может также выполнять итерации этого компонента, когда в OO имеются несколько таких политик.

FDP_ACF.1 "Управление доступом, основанное на атрибутах безопасности" позволяет ФБО осуществить доступ, основанный на атрибутах и именованных группах атрибутов безопасности. Кроме того, ФБО могут иметь возможность явно разрешать или запрещать доступ к объекту, основываясь на атрибутах безопасности.

Управление: FDP_ACF.1

Для функций управления из класса FMT может рассматриваться следующее действие.

а) Управление атрибутами, используемыми для явного разрешения или запрещения доступа.

Если в ПЗ/ЗБ включено семейство FAV_GEN "Генерация данных аудита безопасности", то следует предусмотреть возможность (в зависимости от выбранного уровня) аудита следующих действий/событий/параметров.

а) Минимальный: успешные запросы на выполнение операций на объекте, на который распространяется ПФБ.

б) Базовый: все запросы на выполнение операций на объекте, на который распространяется ПФБ.

в) Детализированный: специальные атрибуты безопасности, используемые при проверке правомерности доступа.

FDP_ACF.1 Управление доступом, основанное на атрибутах безопасности